"Le virus de Petya nous dérange" : les réseaux sociaux ont réagi aux attaques de pirates informatiques en Ukraine. Le virus rançongiciel Petya s'est emparé de l'Ukraine. Premières conclusions

Le 27 juillet, vers 11 heures du matin, des dizaines d'entreprises ukrainiennes, des sociétés et même le Cabinet des ministres ont été attaqués par le virus Petya.A, qui s'est infiltré dans les réseaux locaux. Cette attaque a immédiatement été qualifiée d'attaque contre l'Ukraine par la Russie. Ainsi, cela a été annoncé de manière attendue par le conseiller du ministre de l'Intérieur Anton Gerashchenko et le président du SBU Gilyanskaya. La cyberattaque a été immédiatement qualifiée de "guerre hybride".

L'Ukraine a subi de graves pertes d'image et financières, et l'attaque elle-même a démontré la vulnérabilité du pays dans le cyberespace.

Au lieu de la cybersécurité - surveillance des personnes

Le président Porochenko a signé le décret «sur le Centre national de coordination de la cybersécurité» il y a plus d'un an. Il semblerait que ce centre était censé assurer la cybersécurité, mais il s'avère qu'il est plus susceptible de s'occuper d'autres tâches que la lutte contre les attaques de virus.

Comme indiqué sur le site Web du président de l'Ukraine, le centre "a le droit, conformément à la procédure établie, de demander et de recevoir des autorités exécutives, des gouvernements locaux, des entreprises, des institutions et des organisations des données statistiques, des informations, des références et d'autres documents. nécessaire pour résoudre les problèmes relevant de sa compétence. ”, c'est-à-dire, y compris des informations personnelles sur chaque citoyen de l'Ukraine, en fait, mener une surveillance secrète sur le réseau.

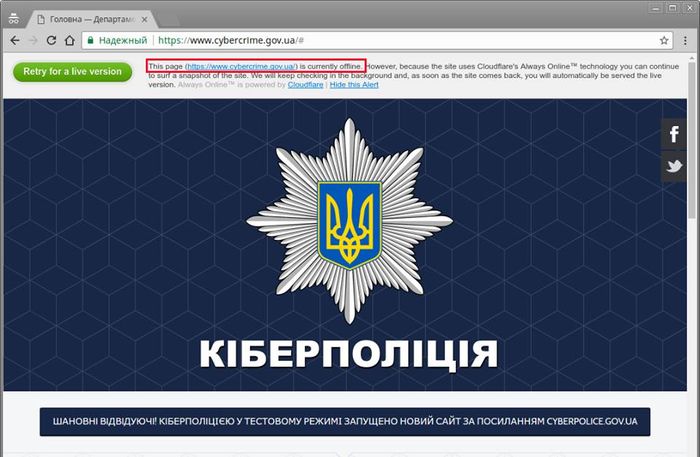

Capture d'écran du site Web de la cyberpolice ukrainienne le 27 juillet. Le site est infecté par un virus

Capture d'écran du site Web de la cyberpolice ukrainienne le 27 juillet. Le site est infecté par un virus L'attaque d'aujourd'hui a clairement démontré qu'il n'y a pas de cyberdéfense en Ukraine. Mais il y a la cybersurveillance ! Depuis trois ans, le Registre des décisions de justice accumule des dizaines, voire des centaines de décisions de justice condamnant certains utilisateurs à la responsabilité pénale et administrative pour des publications sur les réseaux sociaux.

C'est drôle, mais la Cyber Police d'Ukraine souffre aujourd'hui également d'un simple virus en principe.

Alors qui sont les hackers ?

Le mythe des pirates informatiques russes « les cyber-hommes verts » est né non pas en Ukraine et pas aujourd'hui, mais en Occident, et a été activement utilisé non seulement dans la propagande, mais même dans la course électorale. Ainsi, la Russie a été accusée de cyber-attaques par Clinton et Macron, les plus grands médias occidentaux ont écrit à ce sujet, plus souvent sans fournir de preuves que d'en fournir. "Si nous ne parlons que des faits, alors il n'y a pas une seule preuve technique de la pénétration de pirates informatiques russes dans les serveurs des démocrates. Il n'y a que des hypothèses", a déclaré l'expert en cybersécurité Jeffrey Carr dans une interview accordée à la chaîne américaine Fox News. Cependant, le sujet des "hackers russes" est diffusé par CNN comme un moyen de pression sur Trump.

Le rançongiciel Petya est connu depuis au moins 2016 et n'a rien à voir avec le nom de Porochenko, comme certains utilisateurs de Facebook ont commencé à le suggérer. Selon le site Web professionnel HackerRu, citant des recherches occidentales, ce virus a été distribué début 2016 avec le virus Misha par le biais d'e-mails de phishing (publicité).

Une personne a ouvert cette lettre, un code de programme a été intégré à l'ordinateur, qui a ensuite fonctionné à un certain moment, demandant de l'argent sur un compte en bitcoins - de la monnaie électronique indépendante. Révélé Virus Petya Les experts de G DATA remontent en mars 2016, et non à la veille du Jour de la Constitution de l'Ukraine.

De plus, il y a quelques mois, la Russie a également été attaquée par un type de virus similaire, qui a ensuite été rapporté par un certain nombre de médias ukrainiens.

Mais même cela n'est pas tout. Selon la BBC, le virus Petya.A a infecté aujourd'hui les plus grandes compagnies pétrolières russes Rosneft et Bashneft.

La raison pour laquelle les pirates informatiques russes, et non, disons, biélorusses, devraient être coupables d'une attaque contre des entreprises et des sociétés ukrainiennes reste un mystère ? Israélien? Ou ukrainien-israélien-biélorusse ? Après tout, le but est de recevoir de l'argent en bitcoins - une nouvelle crypto-monnaie dont le prix progresse fortement ? Et pour cette crypto-monnaie, peu importe de quel pays ils peuvent provenir.

Le virus Petya.A s'est propagé en Ukraine non pas parce que les "hackers de Poutine" ont décidé d'attaquer, mais parce que l'Ukraine PEUT être attaquée dans le cyberespace. En fait, c'est la principale conclusion de ce qui s'est passé.

Aujourd'hui, le 27 juin, il existe un certain nombre d'entreprises stratégiques en Ukraine. Certaines ressources officielles ne fonctionnent toujours pas, notamment le site Internet de la cyberpolice. Affecté par les cyberattaques Nouveau courrier"dont le site internet est indisponible, Ukrposhta, la clinique Boris. Les bornes ne fonctionnent pas dans le réseau Auchan. Oschabdank a des problèmes, selon un correspondant de Vesti, plusieurs cas de non restitution de carte bancaire par un DAB Privat ont été enregistrés. De - en raison d'attaques sur des systèmes exécutant le système d'exploitation Windows, les chaînes ont cessé de diffuser , et avertir des retards de vol.

Des experts en cybersécurité ont déclaré à Vesti qu'il attaquait des systèmes nouvelle modification Virus de chiffrement WannaCry, dont la première épidémie remonte à un mois. Le virus modifié s'appelle Petya.A.

L'apparition du virus Petya.A, des attaques massives de pirates dans toute l'Ukraine ont provoqué une forte réaction dans les réseaux sociaux.

La plupart des gens se mettent en garde ou signalent de nouvelles attaques sur certaines ressources et certains services. Cependant, nombreux sont ceux qui ironisent et plaisantent sur le petit virus et les cyberattaques en général.

Quelqu'un compare aujourd'hui la présidence de Petro Porochenko à une attaque de hackers.

Quelqu'un établit un parallèle selon lequel la décision du Conseil de sécurité nationale et de défense "sur les menaces à la cybersécurité de l'État et les mesures urgentes pour les neutraliser" est en vigueur.

Non sans plaisanter sur la trace russe dans les cyberattaques en Ukraine.

Certains pensent que le président Petro Porochenko a été impliqué dans des cyberattaques.

Quelqu'un a écrit un article divertissant liant les cyberattaques aux problèmes existants dans le pays.

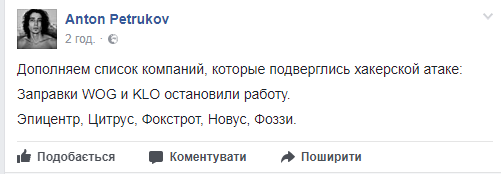

Quelqu'un signale de nouvelles attaques.

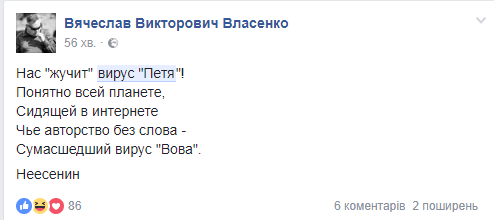

Quelqu'un a écrit un poème sur le virus :

« Nous sommes « buggés » par le virus Petya !

C'est clair pour toute la planète,

assis sur internet

Dont la paternité sans un mot -

Virus fou "Vova".

Neesenin", a écrit l'utilisateur Vyacheslav Vlasenko.

Quelqu'un se demande pourquoi le virus s'appelle Petya et non Peter.

Toute l'actualité sur la cyberattaque en Ukraine

De nombreux passionnés d'Internet croient encore naïvement que si vous n'allez pas sur des pages douteuses et ne suivez pas des liens inconnus, il n'y a aucune chance "d'attraper" un virus. "Malheureusement, ce n'est pas le cas", déclare DriverPack (il automatise le travail avec les pilotes sur la plate-forme Microsoft Windows. - Note ed.). "La nouvelle génération de virus agit complètement différemment - ils s'activent en exploitant une vulnérabilité dans l'un des protocoles." Parmi eux se trouve Petya. Selon Symantec (société américaine qui développe des logiciels anti-virus. - ndlr), Petya existe depuis 2016. Mais ce n'est que maintenant activé. Certes, ce n'est peut-être pas tout à fait Petya. Kaspersky Lab a nommé le cheval de Troie ExPetr et affirme qu'il ressemble au précédent Petya, mais seulement légèrement. Et chez Cisco (société américaine spécialisée dans les hautes technologies, dont la cybersécurité. - éd. approx.) nouveau virus- extorqueur et même appelé Nyetya.

Qu'est-ce qui est dangereux ?

Peu importe comment vous appelez Petya, le problème demeure. « Le virus se propage via des emails de phishing », prévient Group-IB (société russe spécialisée dans la lutte contre la cybercriminalité. – NDLR). – Une fois qu'une pièce jointe malveillante est ouverte, l'ordinateur cible est infecté par le cryptage des fichiers. Toutes les pièces jointes - .doc, .docx, .xls, .xlsx, .rtf et autres fichiers au format Microsoft Office peuvent contenir du contenu malveillant." Cisco a ajouté que le virus chiffre l'enregistrement de démarrage principal de l'ordinateur (on pourrait dire, le "contenu" du disque dur).

Si un nous parlons Comme pour un réseau d'entreprise, il suffit d'un ordinateur « infecté » pour tout infecter. « Après le lancement fichier malveillant une tâche est créée pour redémarrer l'ordinateur, reportée de 1 à 2 heures, moment auquel vous pouvez avoir le temps de restaurer le système d'exploitation, - ils semblent donner de l'espoir à Positive Technologies (une société russe spécialisée dans la cybersécurité. - Env. ed .). – Cependant, les fichiers ne peuvent pas être déchiffrés. La restauration du contenu après l'achèvement nécessite la connaissance de la clé privée, donc sans connaissance de la clé, les données ne peuvent pas être récupérées."

Hélas, les experts ont également découvert que la boîte à outils permet à Petya de rester opérationnel même dans les infrastructures où la leçon WannaCry a été prise en compte et les mises à jour de sécurité appropriées ont été installées, c'est pourquoi le ransomware est si efficace.

Comment s'assurer que Petya ne passe pas ?

Afin de ne pas être victime d'une telle attaque, vous devez d'abord mettre à jour le logiciel que vous utilisez vers les dernières versions, en particulier, installer toutes les dernières mises à jour de MS Windows. "Abonnez-vous aux notifications de sécurité technique de Microsoft", conseille également Group-IB. En fait, c'est une garantie que lorsque Microsoft analysera les moyens de neutraliser cette menace, l'entreprise installera les mises à jour appropriées. Soit dit en passant, la division russe de Microsoft a déjà signalé qu'un logiciel antivirus détecte ce virus rançongiciel et le protège.

De plus, DriverPack note que les conséquences de l'attaque se sont avérées si graves que "Microsoft a franchi une étape sans précédent - il a publié une mise à jour même pour le Windows XP obsolète. Cela signifie que tous les ordinateurs dotés du protocole SMB ouvert (un protocole réseau apparu en 1983. - NDLR) et sans les dernières mises à jour sont à risque d'attaque. "Certains utilisateurs gardent leurs ordinateurs sans mise à jour pendant de très nombreuses années", déclare Vyacheslav Zakorzhevsky, chef du département de recherche antivirus de Kaspersky Lab. Cependant, si des mises à jour sont effectuées, alors parallèlement à ce processus, Cisco conseille d'introduire une disposition de base dans la stratégie de sécurité concernant la sauvegarde des données clés.

Pour une protection supplémentaire contre Petya, les développeurs conseillent de créer un faux fichier sur l'ordinateur. En particulier, comme l'a tweeté Symantec, pour vous protéger contre un virus, vous devez créer un fichier appelé perfc et le placer dans le dossier Windows sur le lecteur C. Pénétrant dans l'ordinateur, le virus vérifie si le système est infecté, et un tel fichier l'imite. Vous pouvez créer un fichier à l'aide du Bloc-notes. Vous devrez supprimer l'extension .txt du nom du document.

Si Petya venait encore

Tout d'abord, les spécialistes informatique ne recommandez pas de payer de l'argent aux extorqueurs si le virus bloque toujours l'ordinateur. De plus, cela ne s'explique pas du tout par des raisons de haute technologie. " Adresse postale les contrevenants ont déjà été bloqués, et même si la rançon est payée, la clé pour décrypter les fichiers ne sera très probablement pas reçue », déclare Positive Technologies. Et en général, notent-ils chez Kaspersky Lab, si vous donnez de l'argent aux hameçonneurs, les virus ne feront que se multiplier. "Pour empêcher le ransomware de se propager sur le réseau, il est recommandé d'éteindre les autres ordinateurs qui n'ont pas été infectés, de déconnecter les nœuds infectés du réseau et de prendre des images des systèmes compromis", Positive Technologies donne des recommandations spécifiques.

De plus, si les données sur l'ordinateur sont déjà cryptées, il vaut mieux ne pas trembler. "S'il devient possible de décrypter et de restaurer au moins certains des fichiers, des étapes supplémentaires ne peuvent qu'entraver le décryptage futur", a déclaré Vyacheslav Zakorzhevsky de Kaspersky Lab. "Si les chercheurs trouvent un moyen de décrypter les fichiers, les données verrouillées pourront être récupérées à l'avenir", est également confiante Positive Technologies. M. Zakorzhevsky conseille en même temps d'essayer de restaurer les sauvegardes, le cas échéant.

Combien de "chantent" dans le monde ?

Kaspersky Lab a calculé que le nombre malware pour les attaques sur les seuls appareils IoT dépasse les sept mille, dont plus de la moitié se sont produites au cours des six premiers mois de 2017. Il existe plus de 6 milliards d'appareils connectés à Internet dans le monde. Selon Zakorzhevsky, l'intensité des cybermenaces dans le monde change quotidiennement, mais toujours pas beaucoup. Au contraire, la géographie des attaques est en train de changer. Et influencent toujours les "cyberstatistiques" de l'heure de la journée et des jours fériés.

Les principaux acteurs du marché opérant sur le marché de la sécurité de l'information disposent de cartes en ligne indiquant le nombre d'attaques en temps réel dans le monde. Ces données sont basées sur les données des utilisateurs qui ont installé l'un ou l'autre programme antivirus. Vyacheslav Zakorzhevsky, chef du département de recherche antivirus de Kaspersky Lab, a expliqué comment les professionnels lisent ces cartes et où se trouvent la plupart des sites d'hébergement, qui sont un "foyer" de phishing et d'autres "malwares".

Selon DriverPack, ils sont complètement sans défense contre virus informatiques plus de 35% des utilisateurs en Russie. "Les utilisateurs de systèmes d'exploitation sous Windows 10 qui n'ont pas installé la dernière mise à jour de Microsoft et qui laissent les ports SMB ouverts sont les plus exposés", déclarent les experts. Selon les données analytiques de l'entreprise, plus de 18 % des utilisateurs travaillent sur un système d'exploitation Windows sans licence, ce qui les expose automatiquement à des risques, 23 % ont le service Windows Update désactivé et 6 % des ordinateurs ont des systèmes d'exploitation obsolètes installés pour lesquels des mises à jour ne sont pas libérés en principe.

Les entreprises du monde entier ont subi mardi 27 juin une cyberattaque à grande échelle de logiciels malveillants distribués par courrier électronique. Le virus crypte les données des utilisateurs sur les disques durs et extorque de l'argent en bitcoins. De nombreuses personnes ont immédiatement décidé qu'il s'agissait du virus Petya, décrit au printemps 2016, mais les fabricants d'antivirus pensent que l'attaque était due à un autre nouveau malware.

Une puissante attaque de pirates informatiques dans l'après-midi du 27 juin a d'abord frappé l'Ukraine, puis plusieurs grandes entreprises russes et étrangères. Le virus, que beaucoup ont pris pour le Petya de l'année dernière, se propage sur les ordinateurs avec système opérateur Windows via un courrier indésirable avec un lien qui, lorsqu'il est cliqué, ouvre une fenêtre demandant des droits d'administrateur. Si l'utilisateur autorise le programme à accéder à son ordinateur, le virus commence à exiger de l'argent de l'utilisateur - 300 $ en bitcoins, et le montant double après un certain temps.

Le virus Petya, découvert début 2016, s'est propagé exactement selon le même schéma, tant d'utilisateurs ont décidé que c'était ça. Mais les spécialistes des éditeurs de logiciels antivirus ont déjà déclaré qu'un autre virus entièrement nouveau, qu'ils continueront d'étudier, est à l'origine de l'attaque. Les experts de Kaspersky Lab ont déjà a donné Le nom d'un virus inconnu est NotPetya.

Selon nos données préliminaires, il ne s'agit pas d'un virus Petya, comme mentionné précédemment, mais d'un nouveau malware qui nous est inconnu. C'est pourquoi nous l'avons nommé NotPetya.

Il y aura deux zones de texte intitulées Base64 encodé 512 octets de vérification et Base64 encodé 8 octets nonce. Afin d'obtenir la clé, vous devez entrer les données extraites par le programme dans ces deux champs.

Le programme vous donnera un mot de passe. Il devra être entré en insérant le disque et en voyant la fenêtre du virus.

Victimes d'une cyberattaque

Les entreprises ukrainiennes ont le plus souffert du virus inconnu. Les ordinateurs de l'aéroport de Boryspil, du gouvernement ukrainien, des magasins, des banques, des médias et des entreprises de télécommunications ont été infectés. Après cela, le virus a atteint la Russie. Les victimes de l'attaque étaient Rosneft, Bashneft, Mondelez International, Mars, Nivea.

Même certaines organisations étrangères ont annoncé des problèmes de systèmes informatiques dus au virus : la société de publicité britannique WPP, la société pharmaceutique américaine Merck & Co, le principal transporteur de fret danois Maersk et d'autres. Costin Rayu, responsable de l'équipe de recherche internationale de Kaspersky Lab, a écrit à ce sujet sur son Twitter.

Variante de rançongiciel Petrwrap/Petya avec contact [courriel protégé] propagation dans le monde entier, un grand nombre de pays touchés.