"Gnjavi nas Petyin virus": Društvene mreže reagirale na hakerske napade u Ukrajini. Ransomware virus Petya preuzeo je Ukrajinu. Prvi zaključci

Dana 27. srpnja, oko 11:00 sati, deseci ukrajinskih tvrtki, korporacija, pa čak i Kabinet ministara bili su napadnuti virusom Petya.A, koji se infiltrirao u lokalne mreže. Ovaj napad Rusija je odmah nazvala napadom na Ukrajinu. Dakle, to su očekivano najavili savjetnik ministra unutarnjih poslova Anton Gerashchenko i govornik SBU Gilyanskaya. Cyber napad je odmah označen kao "hibridno ratovanje".

Ukrajina je pretrpjela ozbiljne imidžske i financijske gubitke, a sam napad pokazao je ranjivost zemlje u cyber prostoru.

Umjesto kibernetičke sigurnosti - nadzor nad ljudima

Predsjednik Porošenko potpisao je Uredbu o Nacionalnom koordinacijskom centru za kibernetičku sigurnost prije više od godinu dana. Čini se da je ovaj centar trebao osigurati kibernetičku sigurnost, ali kako se pokazalo, vjerojatnije je da će se baviti drugim zadacima nego borbom protiv napada virusa.

Kako je navedeno na web stranici predsjednika Ukrajine, centar "ima pravo, u skladu s utvrđenom procedurom, tražiti i primati od izvršnih vlasti, lokalnih vlasti, poduzeća, institucija i organizacija statističke podatke, informacije, reference i druge materijale potrebno za rješavanje pitanja iz svoje nadležnosti. ”, odnosno, uključujući osobne podatke o svakom građaninu Ukrajine, zapravo provodi tajni nadzor na mreži.

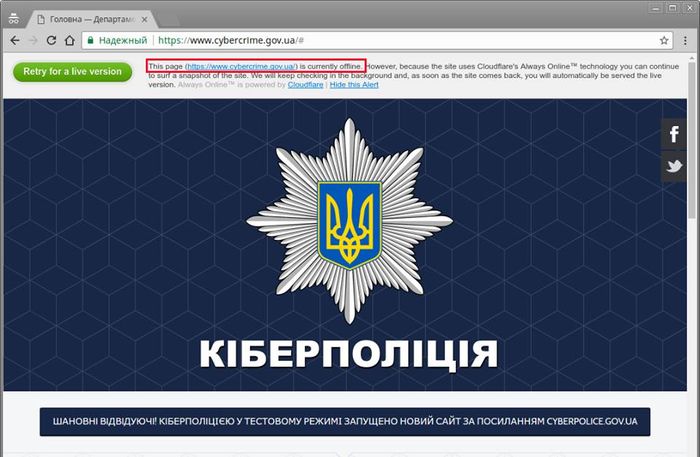

Snimka zaslona web stranice ukrajinske kibernetičke policije 27. srpnja. Stranica je zaražena virusom

Snimka zaslona web stranice ukrajinske kibernetičke policije 27. srpnja. Stranica je zaražena virusom Današnji napad jasno je pokazao da u Ukrajini nema cyber obrane. Ali postoji cyber nadzor! U Registru sudskih odluka tri su se godine nakupili deseci, ako ne i stotine sudskih odluka kojima su pojedini korisnici osuđeni na kaznenu i upravnu odgovornost zbog objava na društvenim mrežama.

Smiješno je, ali kibernetička policija Ukrajine danas je u načelu također patila od jednostavnog virusa.

Pa čiji su hakeri?

Mit o ruskim hakerima "zelenim cyber-ljudima" rođen je ne u Ukrajini i ne danas, već na Zapadu, i aktivno se koristio ne samo u propagandi, već čak iu izbornoj utrci. Dakle, Rusiju su za kibernetičke napade optuživali Clinton i Macron, o tome su pisali najveći zapadni mediji, češće bez pružanja dokaza nego što ih daju. “Ako govorimo samo o činjenicama, onda ne postoji niti jedan tehnički dokaz prodora ruskih hakera u poslužitelje demokrata. Postoje samo hipotetske pretpostavke”, rekao je stručnjak za kibernetičku sigurnost Jeffrey Carr u intervjuu za američki kanal Fox News. No, temu “ruskih hakera” kruži CNN kao sredstvo pritiska na Trumpa.

Ransomware Petya poznat je barem od 2016. godine i nema nikakve veze s Porošenkovim imenom, kao što su neki korisnici Facebooka počeli sugerirati. Prema profesionalnoj web stranici HackerRu, pozivajući se na zapadna istraživanja, ovaj virus je distribuiran početkom 2016. zajedno s virusom Misha putem phishing (reklamnih) e-mailova.

Osoba je otvorila ovo pismo, programski kod je bio ugrađen u računalo, koje je tada proradilo u određenom trenutku, tražeći novac na račun u bitcoinima - nezavisnom elektroničkom novcu. Otkriveno Petya virus Stručnjaci G DATA još u ožujku 2016., a ne uoči Dana Ustava Ukrajine.

Štoviše, prije nekoliko mjeseci i Rusiju je napao sličan virus, o čemu su tada izvijestili brojni ukrajinski mediji.

Ali ni to nije sve. Kako prenosi BBC, virus Petya.A danas je zarazio najveće ruske naftne kompanije Rosneft i Bashneft.

Ostaje misterij zašto bi ruski hakeri, a ne, recimo, bjeloruski, trebali biti krivi za napad na ukrajinske tvrtke i korporacije? izraelski? Ili ukrajinsko-izraelsko-bjeloruski? Uostalom, cilj je dobiti novac u bitcoinima - novoj kriptovaluti kojoj cijena snažno raste? A za ovu kriptovalutu uopće nije važno iz koje zemlje mogu doći.

Virus Petya.A se proširio u Ukrajini ne zato što su "Putinovi hakeri" odlučili napasti, već zato što Ukrajina MOŽE biti napadnuta u cyber prostoru. Zapravo, ovo je glavni zaključak iz onoga što se dogodilo.

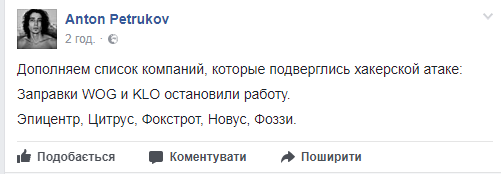

Danas, 27. lipnja, u Ukrajini postoji niz strateških tvrtki. Neki službeni resursi još uvijek ne rade, uključujući web stranicu kiberpolicije. Pogođen cyber napadima Nova pošta"čija je web stranica nedostupna, Ukrposhta, klinika Boris. Terminali ne rade u mreži Auchan. Oschabdank ima problema, prema dopisniku Vesti, zabilježeno je nekoliko slučajeva nepovrata kreditne kartice od strane Privat bankomata. Od - zbog napada na sustave s operativnim sustavom Windows, kanali su prestali emitirati , i upozoriti na kašnjenja letova.

Stručnjaci za kibernetičku sigurnost rekli su za Vesti da napada sustave nova izmjena WannaCry enkripcijski virus, čija je prva epidemija bila prije mjesec dana. Modificirani virus zove se Petya.A.

Pojava virusa Petya.A, masovni hakerski napadi diljem Ukrajine izazvali su snažnu reakciju na društvenim mrežama.

Većina ljudi upozorava jedni druge ili prijavljuje nove napade na određene resurse i usluge. Međutim, ima mnogo onih koji su ironični i šale se na račun Petit virusa i cyber napada općenito.

Netko uspoređuje predsjedništvo Petra Porošenka s današnjim hakerskim napadom.

Netko povlači paralelu da je na snazi odluka Vijeća za nacionalnu sigurnost i obranu „O prijetnjama kibernetičkoj sigurnosti države i hitnim mjerama za njihovo neutraliziranje“.

Ne bez šale o ruskom tragu u kibernetičkim napadima u Ukrajini.

Neki vjeruju da je predsjednik Petro Poroshenko bio umiješan u cyber napade.

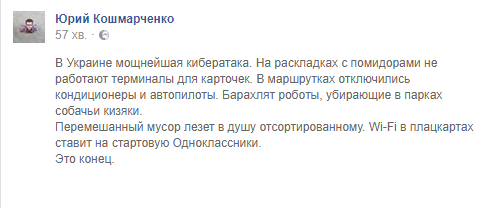

Netko je napisao zabavan post povezujući cyber napade s postojećim problemima u zemlji.

Netko prijavljuje nove napade.

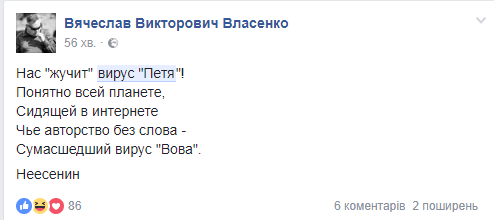

Netko je napisao pjesmu o virusu:

„Guši nas virus Petya!

Jasno je cijeloj planeti,

sjedi na internetu

Čije je autorstvo bez riječi -

Ludi virus "Vova".

Neesenin", napisao je korisnik Vjačeslav Vlasenko.

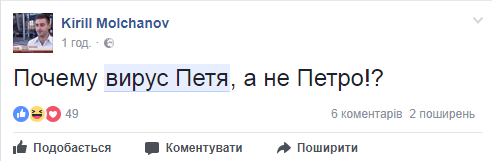

Netko se pita zašto se virus zove Petya, a ne Peter.

Sve vijesti o cyber napadu u Ukrajini

Mnogi internetski entuzijasti još uvijek naivno vjeruju da ako ne idete na sumnjive stranice i ne slijedite nepoznate poveznice, nema šanse da "uhvatite" virus. "Nažalost, to nije slučaj", kaže DriverPack (automatizira rad s upravljačkim programima na platformi Microsoft Windows. - Napomena ur.). "Nova generacija virusa djeluje potpuno drugačije - aktiviraju se iskorištavanjem ranjivosti u jednom od protokola." Među njima je i Petya. Prema Symantecu (američka tvrtka koja razvija antivirusni softver. - Urednik), Petya postoji od 2016. godine. Ali tek sada je aktiviran. Istina, možda nije baš Petya. Kaspersky Lab je trojanac nazvao ExPetr i tvrdi da nalikuje prethodnoj Petyi, ali samo malo. I u Ciscu (američka tvrtka specijalizirana za visoke tehnologije, uključujući kibernetičku sigurnost. - Pribl. ur.) novi virus- iznuđivač pa čak i nazvao Nyetya.

Što je opasno?

Kako god zvali Petja, problem ostaje. “Virus se širi putem phishing e-pošte”, upozorava Group-IB (ruska tvrtka specijalizirana za borbu protiv kibernetičkog kriminala. – Op. urednika). – Nakon što se zlonamjerni privitak otvori, ciljno računalo zaraženo je enkripcijom datoteke. Svi prilozi - .doc, .docx, .xls, .xlsx, .rtf i druge datoteke u Microsoft Office formatu mogu sadržavati zlonamjerni sadržaj." Cisco je dodao da virus šifrira glavni zapis pokretanja računala (moglo bi se reći, "sadržaj" tvrdog diska).

Ako a pričamoŠto se tiče korporativne mreže, potrebno je samo jedno "zaraženo" računalo da zarazi sve. „Nakon lansiranja zlonamjerna datoteka kreira se zadatak za ponovno pokretanje računala, odgođen za 1-2 sata, a tada možete imati vremena za vraćanje operativnog sustava, - čini se da daju nadu u Positive Technologies (ruska tvrtka specijalizirana za kibernetičku sigurnost. - Pribl. ur. .). – Međutim, datoteke se ne mogu dešifrirati. Vraćanje sadržaja nakon dovršetka zahtijeva poznavanje privatnog ključa, tako da se podaci ne mogu vratiti bez znanja o ključu."

Nažalost, stručnjaci su također otkrili da set alata omogućuje Petyi da ostane operativan čak i u onim infrastrukturama gdje je uzeta u obzir lekcija WannaCry i instalirana odgovarajuća sigurnosna ažuriranja, zbog čega je ransomware tako učinkovit.

Kako osigurati da Petya ne prođe?

Kako ne biste postali žrtva takvog napada, prvo morate ažurirati softver koji koristite na najnovije verzije, posebice instalirati sva najnovija ažuriranja za MS Windows. "Pretplatite se na Microsoftove tehničke sigurnosne obavijesti", također savjetuje Group-IB. Zapravo, ovo je jamstvo da će tvrtka, kada Microsoft analizira načine neutralizacije ove prijetnje, instalirati odgovarajuća ažuriranja. Usput, ruski odjel Microsofta već je izvijestio da antivirusni softver otkriva ovaj ransomware virus i štiti od njega.

Štoviše, DriverPack napominje da su se posljedice napada pokazale toliko ozbiljnima da je “Microsoft poduzeo korak bez presedana - izdao je ažuriranje čak i za zastarjeli Windows XP. To znači da su sva računala s otvorenim SMB protokolom (mrežni protokol koji se pojavio 1983. - ur.) i bez najnovijih ažuriranja u opasnosti od napada. "Neki korisnici drže svoja računala neažuriranim mnogo, mnogo godina", diže ruke Vyacheslav Zakorzhevsky, voditelj antivirusnog istraživačkog odjela u Kaspersky Labu. Međutim, ako se izvrše ažuriranja, Cisco savjetuje da se paralelno s ovim procesom uvede osnovna odredba u sigurnosnu strategiju koja se odnosi na sigurnosno kopiranje ključnih podataka.

Za dodatnu zaštitu od Petye, programeri savjetuju stvaranje lažne datoteke na računalu. Konkretno, kako je tweetao Symantec, da biste se zaštitili od virusa, morate stvoriti datoteku pod nazivom perfc i smjestiti je u mapu Windows na pogonu C. Prodirući u računalo, virus provjerava sustav za infekciju i tako datoteka ga oponaša. Datoteku možete izraditi pomoću Notepada. Morat ćete ukloniti nastavak .txt iz naziva dokumenta.

Kad bi Petya još uvijek došla

Prije svega, stručnjaci informacijska tehnologija nemojte preporučiti plaćanje novca iznuđivačima ako je virus i dalje blokirao računalo. Štoviše, to se uopće ne objašnjava visokotehnološkim razlozima. " Poštanska adresa prekršitelja već je blokiran, a čak i ako se otkupnina plati, ključ za dešifriranje datoteka najvjerojatnije neće biti primljen “, kažu iz Positive Technologies. I općenito, napominju u Kaspersky Labu, date li novac fišerima, virusi će se samo razmnožavati. “Kako bi se spriječilo širenje ransomwarea mrežom, preporuča se isključiti druga računala koja nisu zaražena, odspojiti zaražene čvorove s mreže i napraviti slike ugroženih sustava”, daje konkretne preporuke Positive Technologies.

Štoviše, ako su podaci na računalu već šifrirani, bolje je ne trzati se. "Ako postane moguće dešifrirati i vratiti barem neke od datoteka, tada dodatni koraci mogu samo spriječiti buduće dešifriranje", rekao je Vyacheslav Zakorzhevsky iz Kaspersky Laba. "Ako istraživači pronađu način za dešifriranje datoteka, zaključani podaci mogu se vratiti u budućnosti", uvjereni su također u Positive Technologies. G. Zakorzhevsky istodobno savjetuje pokušaj vraćanja sigurnosnih kopija, ako ih ima.

Koliko "pjeva" u svijetu?

Kaspersky Lab je izračunao taj broj malware samo za napade na IoT uređaje premašuje sedam tisuća, a više od polovice njih dogodilo se u prvih šest mjeseci 2017. U svijetu postoji više od 6 milijardi uređaja povezanih s internetom. Prema Zakorževskom, intenzitet kibernetičkih prijetnji u svijetu se svakodnevno mijenja, ali još uvijek ne puno. Umjesto toga, geografija napada se mijenja. I dalje utječe na "cyber statistiku" doba dana i državne praznike.

Glavni tržišni igrači koji djeluju na tržištu informacijske sigurnosti imaju online karte koje prikazuju broj napada u stvarnom vremenu diljem svijeta. Ovi se podaci temelje na podacima korisnika koji su instalirali jedan ili drugi antivirusni program. Vyacheslav Zakorzhevsky, voditelj antivirusnog istraživačkog odjela u Kaspersky Labu, ispričao je kako profesionalci čitaju takve kartice i gdje se nalazi većina hosting stranica, koje su "legište" phishinga i drugog "malwarea".

Prema DriverPacku, potpuno su bespomoćni protiv računalni virusi više od 35% korisnika u Rusiji. “Najvećoj opasnosti su korisnici operativnih sustava pod Windows 10 koji nisu instalirali najnovije Microsoftovo ažuriranje i ostavljaju otvorene SMB portove”, kažu stručnjaci. Prema analitičkim podacima tvrtke, više od 18% korisnika radi na nelicenciranom Windows OS-u, što ih automatski dovodi u opasnost, 23% ima onemogućenu uslugu Windows Update, a još 6% računala ima instalirane zastarjele operativne sustave za koje se ažuriraju u načelu se ne puštaju.

Kompanije diljem svijeta u utorak, 27. lipnja, pretrpjele su cyber napad velikih razmjera zlonamjernog softvera distribuiranog putem e-pošte. Virus kriptira korisničke podatke na tvrdim diskovima i iznuđuje novac u bitcoinima. Mnogi su odmah zaključili da je riječ o virusu Petya, opisanom još u proljeće 2016., ali proizvođači antivirusa vjeruju da je za napad kriv neki drugi, novi malware.

Snažan hakerski napad 27. lipnja poslijepodne prvo je pogodio Ukrajinu, a potom i nekoliko velikih ruskih i stranih kompanija. Virus, koji su mnogi zamijenili za prošlogodišnju Petyu, širi se računalima operacijski sustav Windows putem neželjene e-pošte s vezom koja, kada se klikne, otvara prozor u kojem se traže administratorska prava. Ako korisnik dopusti programu pristup svom računalu, tada virus počinje tražiti novac od korisnika - 300 dolara u bitcoinima, a iznos se nakon nekog vremena udvostručuje.

Virus Petya, otkriven početkom 2016., širio se po potpuno istom obrascu, pa su mnogi korisnici zaključili da je to to. No stručnjaci iz antivirusnih softverskih tvrtki već su izjavili da je za napad kriv neki drugi, potpuno novi virus, koji će nastaviti proučavati. Stručnjaci iz Kaspersky Laba već jesu dali ime za nepoznati virus je NotPetya.

Prema našim preliminarnim podacima, ne radi se o virusu Petya, kao što je ranije spomenuto, već o novom nama nepoznatom zlonamjernom softveru. Zato smo ga nazvali NotPetya.

Postojat će dva tekstualna okvira s naslovom Podaci za provjeru kodiranih 512 bajtova Base64 i Jednokratni podaci kodirani Base64 8 bajtova. Da biste dobili ključ, potrebno je unijeti podatke koje je izvukao program u ova dva polja.

Program će vam dati lozinku. Morat će se unijeti tako da umetnete disk i vidite prozor s virusom.

Žrtve cyber napada

Od nepoznatog virusa najviše su stradale ukrajinske tvrtke. Zaražena su računala zračne luke Boryspil, ukrajinske vlade, trgovina, banaka, medijskih i telekomunikacijskih tvrtki. Nakon toga virus je stigao u Rusiju. Žrtve napada su Rosneft, Bashneft, Mondelez International, Mars, Nivea.

Čak su i neke strane organizacije najavile probleme s informatičkim sustavima zbog virusa: britanska reklamna tvrtka WPP, američka farmaceutska tvrtka Merck & Co, veliki danski prijevoznik tereta Maersk i drugi. O tome je na svom Twitteru napisao Costin Rayu, voditelj međunarodnog istraživačkog tima u Kaspersky Labu.

Petrwrap/Petya ransomware varijanta s kontaktom [e-mail zaštićen]širenje po cijelom svijetu, veliki broj pogođenih zemalja.