Virus informatiques. Les virus informatiques, leur classification. Logiciel antivirus.

Virus informatiques et antivirus

Virus informatiques- les programmes que les programmeurs créent spécifiquement pour nuire aux utilisateurs de PC. Leur création et leur diffusion est un crime.

Les virus peuvent se multiplier et injecter secrètement leurs copies dans des fichiers, des secteurs de démarrage de disque et des documents. L'activation du virus peut entraîner la destruction des programmes et des données du fichier contenant le virus.

Pendant longtemps, ce groupe de chevaux de Troie a été la principale source de « proies » pour les éditeurs d'antivirus du monde entier. Actuellement, ces chiffres diminuent proportionnellement à la baisse du coût d'accès à Internet. Jeux informatiques et clés de licence Logiciel est une autre cible de la cyberfraude. Les chevaux de Troie qui permettent un accès gratuit à ces ressources sont également écrits pour les personnes disposant de ressources financières limitées. Certains outils de piratage et de piratage sont créés par des soi-disant "guerriers de la liberté" qui prétendent que toutes les informations doivent être gratuites pour l'ensemble de la communauté informatique.

Caractéristiques distinctives les virus informatiques sont :

1) petit volume ;

2) lancement indépendant ;

3) copie répétée du code ;

4) interférence avec le bon fonctionnement de l'ordinateur.

Échelle effets nuisibles les virus informatiques sont divisés en :

* Sans danger- n'affectent pas le fonctionnement du PC, réduisent uniquement la quantité d'espace disque libre, à la suite de leur reproduction ;

Cependant, la fraude restera toujours un crime, quel que soit le noble slogan utilisé. Cybercriminalité organisée. Les créateurs de virus les plus dangereux sont les individus et les groupes qui sont devenus des professionnels. La plupart des épidémies modernes sont causées par des auteurs de virus professionnels qui organisent l'installation collective de chevaux de Troie sur les ordinateurs des victimes. Ils peuvent utiliser des vers, des liens vers des sites infectés ou d'autres chevaux de Troie.

Un réseau d'ordinateurs zombies. Actuellement, les auteurs de virus travaillent pour des spammeurs spécifiques ou vendent leurs produits à ceux qui offrent le meilleur prix élevé. Il existe une procédure standard pour créer des botnets. Dans le cas de réseaux utilisés comme plates-formes de spam, le proxy cheval de Troie pénètre dans les ordinateurs attaqués. Ces réseaux comprennent des milliers à des dizaines de milliers d'ordinateurs infectés. Les auteurs de virus les vendent aux personnes de l'underground informatique qui proposent les tarifs les plus élevés.

* Non dangereux- l'influence, qui se limite à une diminution de l'espace disque, des effets graphiques, sonores et autres externes ;

* Dangereux- entraîner des plantages et des blocages lors du travail sur un PC ;

* Très dangereux- entraîner la perte de programmes et de données (modification, suppression), formatage du disque dur, etc.

Par habitat les virus informatiques sont :

Ces réseaux sont utilisés comme plateformes d'envoi de spam. Des outils de piratage sont utilisés pour assurer leur fonctionnement efficace. Logiciels malveillants installés à l'insu et sans le consentement de l'utilisateur, les logiciels publicitaires peuvent être déguisés de manière à ne pas être détectés et supprimés, ainsi que les programmes antivirus.

Ces chevaux de Troie collectent des informations sur les services bancaires et les paiements à partir d'ordinateurs locaux et même de serveurs d'entreprise et les envoient aux cybercriminels. La troisième forme principale de cybercriminalité moderne est l'extorsion ou le viol sur Internet. Parmi les cibles les plus recherchées figurent les achats en ligne, les sites Web liés à la banque et aux jeux d'argent, c'est-à-dire les entreprises dont les revenus sont directement liés à leur présence sur Internet.

* Virus de fichiers peuvent être embarqués dans des programmes et sont activés lors de leur lancement

À partir de l'OP, les virus infectent d'autres fichiers de programme (com, exe, sys) en modifiant leur code jusqu'à ce que le PC soit éteint. Transmis avec des copies illégales de programmes populaires, en particulier jeux d'ordinateur. Mais ils ne peuvent pas infecter les fichiers de données (images, son)

Les rapporteurs de virus et les pirates fournissent également des logiciels publicitaires efficaces, des numéroteurs, des outils de redirection de navigateur et de nombreux autres types de logiciels indésirables. Étant donné que de tels programmes peuvent générer des revenus pour l'ordinateur souterrain, il est dans l'intérêt des développeurs de virus et des pirates d'empêcher la détection et les mises à jour régulières de ces programmes.

Bien que l'attention principale des médias soit accordée aux jeunes créateurs de virus capables de provoquer des épidémies mondiales, les spécialistes représentent environ 90 % du code malveillant. Alors que les quatre groupes d'auteurs de virus sont un problème pour les professionnels de la sécurité informatique, la menace la plus sérieuse est la communauté des auteurs de virus professionnels qui vendent leurs services.

* Virus de démarrage sont transmis via des secteurs de démarrage infectés lors du démarrage du système d'exploitation et infiltrent le système d'exploitation, infectant d'autres fichiers. Règles de protection : 1) Il n'est pas recommandé d'exécuter des fichiers d'une source douteuse (par exemple, avant le chargement à partir du disque A - vérifier avec les programmes antivirus) ; 2) définir la protection du secteur de démarrage contre les modifications du BIOS du PC (Setup)

Jusqu'à récemment, les logiciels malveillants étaient utilisés pour créer une petite quantité de vandalisme informatique et répandre la réputation et la réputation de son créateur. Aujourd'hui nous parlons principalement une question d'argent, à la fois en termes de création et d'utilisation de virus et de logiciels malveillants. En plus des pirates informatiques ponctuels, des "cybercriminels" bien organisés ont fait leur apparition. Les criminels ont rapidement remarqué l'énorme potentiel dans le domaine des logiciels malveillants en tant que produit ou outil coûteux pour commettre des crimes.

Les personnes impliquées dans la création de systèmes et d'outils de sécurité de l'information sont aujourd'hui confrontées au défi de repousser une attaque de logiciel malveillant avancée qui a été « sur mesure » pour effectuer un certain type d'attaque pour une organisation particulière. Les virus répétés qui auraient pu être arrêtés par des programmes antivirus ont maintenant été remplacés par des logiciels malveillants personnalisés qui peuvent s'adapter en fonction de la cible infectée. Aujourd'hui, les attaques ciblent n'importe quel appareil, quel que soit l'environnement système qu'il utilise.

* Macrovirus - infecter les fichiers de documents Word et Excel. Ces virus sont en fait des macros (macros) et sont intégrés dans le document, infectant le modèle de document standard. La menace d'infection s'arrête lorsque l'application est fermée. Lorsque vous ouvrez un document dans Word et Excel, vous êtes informé de la présence de macros dans ceux-ci et il vous est proposé d'interdire leur chargement. Choisir de désactiver les macros empêchera le téléchargement par des personnes infectées, mais désactivera également la possibilité d'utiliser des macros utiles dans le document

La loi peut-elle suivre le rythme de la réalité changeante de la cybercriminalité dans les logiciels malveillants avancés ? En raison de l'activité croissante des groupes cybercriminels, les législateurs travaillent sur des solutions juridiques qui permettront forces de l'ordre les traiter efficacement. Lors de l'analyse de ces logiciels malveillants, il est important de prêter attention à deux actes juridiques adoptés au niveau européen.

L'infection d'un système particulier par un logiciel malveillant peut se produire de plusieurs manières. Bien sûr, cela peut être dû au comportement imprudent des utilisateurs sur le système, mais cela se fait aussi souvent en violant la sécurité de votre système, en y accédant et en installant des logiciels malveillants. Le logiciel malveillant permet également aux cybercriminels d'obtenir, entre autres, des données protégées.

* Virus de réseau - distribué sur un réseau informatique. Lors de l'ouverture d'un e-mail, faites attention aux pièces jointes !

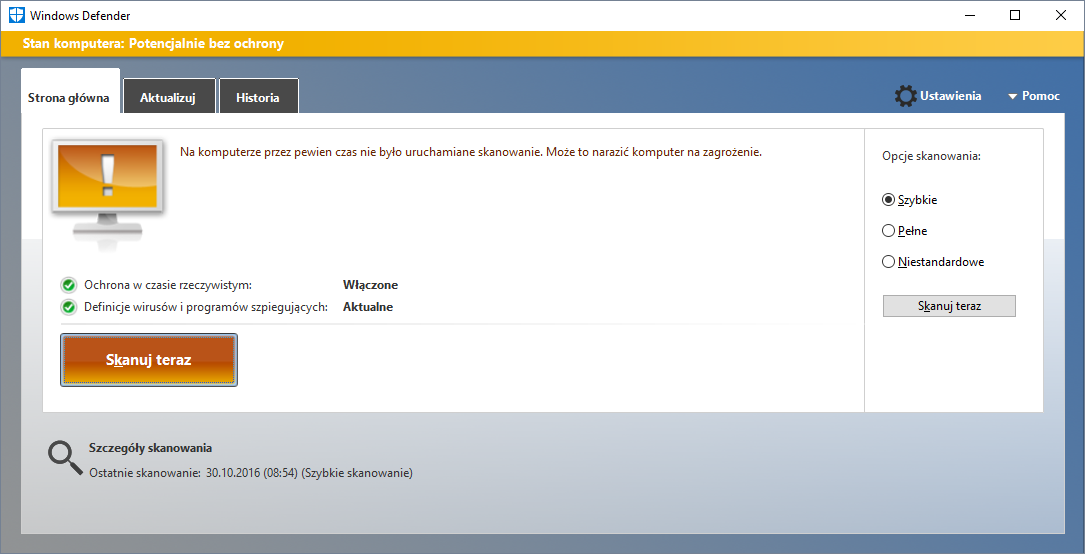

Programme antivirus- un programme conçu pour lutter contre les virus informatiques.

Dans leur travail, ces programmes utilisent différents principes pour trouver et désinfecter les fichiers infectés.

En plus de voler des données, les logiciels malveillants peuvent être utilisés pour détruire, modifier ou chiffrer, par exemple pour percevoir une rançon. La prémisse de la deuxième règle s'appliquera, par exemple, lorsqu'un logiciel malveillant vous permet de contrôler votre ordinateur.

Il convient de noter que les infractions ci-dessus sont poursuivies à la demande de la victime. Cette disposition peut être applicable, par exemple, en cas d'attaque cyberterroriste. Ceci s'applique également aux mots de passe informatiques, codes d'accès ou autres données permettant d'accéder à des informations stockées sur un système informatique ou un réseau de données. Une telle procédure est passible d'une peine d'emprisonnement de plusieurs années. Seul son « usage nocif » est responsable. Il est illégal en Europe de posséder un peintre sur son matériel, ce qui peut faire douter des personnes dont le matériel a été contaminé à leur insu.

Pour un fonctionnement normal sur un PC, chaque utilisateur doit surveiller les mises à jour antivirus.

Si un programme antivirus détecte un virus dans un fichier, il en supprime le code. Si la désinfection n'est pas possible, le fichier infecté est supprimé dans son intégralité.

Disponible Divers types programmes antivirus- polyphages, auditeurs, bloqueurs, veilleurs, vaccins, etc.

Comme dans toutes les affaires pénales liées au cyberespace, un crime est un cas, mais il est beaucoup plus difficile d'identifier le coupable, de collecter et de sécuriser les preuves, d'attraper les cybercriminels et, enfin, de le traduire au nom du tribunal polonais et de prouver sa culpabilité. . Étant donné qu'il existe de nombreux obstacles, tant factuels que juridiques, dans de nombreux cas, la punition du contrevenant sera tout simplement impossible.

Bien sûr, vous devez également garder à l'esprit que les cybercriminels qui souffrent de cybercriminels peuvent intenter des poursuites civiles et réclamer des dommages et intérêts. Cependant, d'un point de vue civil, il semble beaucoup plus intéressant de s'interroger sur l'éventuelle responsabilité, par exemple, de l'administrateur d'un système donné qui n'a pas suffisamment protégé le système de l'entreprise contre les logiciels malveillants ou d'un opérateur de messagerie dont les filtres n'ont pas détecté de logiciels malveillants attaché au courrier ou à un opérateur de site Web, qui est autorisé à infecter le site et à exposer les mêmes visiteurs à leurs utilisateurs.

Types de programmes antivirus:

Analyseurs antivirus - après le lancement, ils vérifient les fichiers et la RAM et s'assurent de la neutralisation du virus trouvé

Surveillances antivirus (moniteurs) - sont constamment dans l'OP et fournissent une vérification des fichiers en cours de téléchargement sur l'OP

Polyphages - les programmes antivirus les plus polyvalents et les plus efficaces. Analyse les fichiers, les secteurs de démarrage du disque et les systèmes d'exploitation à la recherche de virus nouveaux et inconnus. Prend beaucoup de place, fonctionne lentement

Dans certaines circonstances, une responsabilité civile peut être imposée à ces personnes. Le concept de virus informatique et les informations exactes qui expliquent le terme. La définition d'un virus informatique, écrite d'une manière qu'ils comprennent. Un virus informatique est un petit programme qui est généralement dangereux pour le système d'exploitation et bloque ou bloque l'ordinateur de l'utilisateur. Les virus informatiques sèment la confusion dans le système, peuvent provoquer des messages nuisibles et éventuellement détruire des données et immobiliser complètement l'ordinateur.

auditeurs – vérifier s'il y a un changement dans la longueur du fichier. Ils ne peuvent pas détecter un virus dans de nouveaux fichiers (sur des disquettes, lors du déballage). il n'y a aucune information sur ces fichiers dans la base de données

Bloqueurs – sont capables de détecter et d'arrêter un virus au stade le plus précoce de son développement (lors de l'écriture sur les secteurs de démarrage des disques). Les bloqueurs antivirus peuvent être inclus dans la configuration du BIOS.

Un virus informatique a la capacité de se dupliquer. Cette fonctionnalité détermine le nom d'un programme de virus informatique. Comme les virus biologiques, pour se propager, ils ont besoin de vecteurs pouvant être infectés par des fichiers précédemment infectés. Généralement, les supports sont des disquettes contenant des données provenant d'un autre ordinateur ou des liens dangereux vers des pages Web.

La taille des virus informatiques varie de plusieurs dizaines à plusieurs kilo-octets. Cette taille dépend généralement de la compétence de leurs créateurs et des effets qu'ils provoqueront une fois le système infecté. Il existe différents types de virus informatiques. Ceux-ci peuvent être des virus, tels que des disques, des scripts de fichiers, des cellulaires. Vous pouvez également les isoler des virus parasites et apparentés.

Virus informatiques

Virus informatique est un petit programme écrit par un programmeur hautement qualifié, capable de s'auto-répliquer et d'effectuer diverses actions destructrices. À ce jour, plus de 50 000 virus informatiques sont connus.

Il existe de nombreuses versions différentes concernant la date de naissance du premier virus informatique. Cependant, la plupart des experts s'accordent à dire que les virus informatiques, en tant que tels, sont apparus pour la première fois en 1986, bien qu'historiquement l'émergence de virus soit étroitement liée à l'idée de créer des programmes autoreproducteurs. L'un des "pionniers" parmi les virus informatiques est le virus "Brain", créé par un programmeur pakistanais nommé Alvi. Aux États-Unis seulement, ce virus a infecté plus de 18 000 ordinateurs.

Pour prévenir l'infection de l'ordinateur, des programmes antivirus spéciaux sont créés. Les virus informatiques sont un type intéressant et dangereux logiciels d'ordinateur. Ils pénètrent dans notre système et exécutent la tâche qui leur est assignée par le programmeur. Cette mission est illégale dans la plupart des cas et entraîne des dommages importants, notamment la perte de données.

Il peut s'agir de voler nos mots de passe, d'attaquer un autre ordinateur, de supprimer nos précieuses données ou simplement d'ennuyer l'utilisateur avec des messages étranges. Les données des utilisateurs n'étaient pas aussi volumineuses qu'aujourd'hui, et la niche du réseau informatique l'en empêchait. Actuellement, ce "romantisme" est déjà tombé dans l'oubli, l'extraction de hackers et de crackers devient de plus en plus une information précieuse. Les virus informatiques tirent leur nom de capacité inhabituelle trouver des vecteurs et "contaminer" de nouvelles machines. Une fois lancés, ils infectent son système et trouvent un endroit sûr où il ne sera pas trouvé.

- Effectuez la tâche spécifiée par l'auteur du virus.

- Par conséquent, la méchanceté du virus se limitait à afficher des images amusantes.

Les virus ne fonctionnent que par logiciel. Ils ont tendance à s'attacher au dossier ou à s'infiltrer dans le corps du dossier. Dans ce cas, le fichier est dit infecté par un virus. Le virus pénètre dans l'ordinateur uniquement avec le fichier infecté. Pour activer le virus, vous devez télécharger un fichier infecté, et seulement après cela, le virus commence à agir de lui-même.

Le manque de logiciel antivirus a conduit à la propagation rapide du microbe informatique à travers le monde. Cela n'a pas fait de mal, mais c'était un avertissement contre une nouvelle vague de logiciels malveillants. Installez simplement l'un des nombreux programmes antivirus. Vous devez également surveiller le niveau de sécurité de votre ordinateur et de votre réseau domestique. Visitez notre site Web pour apporter les modifications nécessaires au système.

Ne sous-estimez jamais la menace ! Un guide contre les escroqueries, les escroqueries, les stratagèmes malhonnêtes et les vols. Source : Commission australienne de la concurrence et de la consommation. Prouver que ces mythes courants sont faux réduira vos chances d'être réprimandé.

Certains virus deviennent résidents lors de l'exécution d'un fichier infecté (résident en permanence dans mémoire vive ordinateur) et peut infecter d'autres fichiers et programmes téléchargés.

Un autre type de virus immédiatement après l'activation peut causer de graves dommages, comme le formatage d'un disque dur. L'action des virus peut se manifester de différentes manières : de divers effets visuels qui interfèrent avec le travail, à une perte complète d'informations.

Les principales sources de virus :

disquette contenant des fichiers infectés par des virus ;

réseau informatique, y compris système de courrier électronique et Internet;

un disque dur qui a été infecté par un virus suite à l'utilisation de programmes infectés ;

un virus laissé dans la RAM par un utilisateur précédent.

Les principaux signes précurseurs d'une infection informatique par un virus :

réduire la quantité de RAM libre ;

ralentir le chargement et le fonctionnement de l'ordinateur ;

modifications incompréhensibles (sans raison) des fichiers, ainsi que modifications de la taille et de la date de la dernière modification des fichiers ;

erreurs lors du chargement du système d'exploitation ;

l'impossibilité d'enregistrer des fichiers dans les bons répertoires ;

messages système incompréhensibles, effets musicaux et visuels, etc.

Signes de la phase active du virus :

disparition de fichiers ;

formater le disque dur ;

l'impossibilité de charger des fichiers ou le système d'exploitation.

Il existe de nombreux virus différents. Classiquement, ils peuvent être classés comme suit :

1) virus de démarrage ou les virus BOOT infectent les secteurs de démarrage des disques. Très dangereux, ils peuvent entraîner la perte totale de toutes les informations stockées sur le disque ;

2) virus de fichiers les fichiers sont infectés. Sont divisés en:

les virus qui infectent les programmes (fichiers avec l'extension .EXE et .COM) ;

virus de macro virus qui infectent les fichiers de données, tels que Documents Word ou des classeurs Excel ;

les virus satellites utilisent les noms d'autres fichiers ;

les virus de la famille DIR déforment les informations système sur les structures de fichiers ;

3) virus de fichier de démarrage capable d'infecter à la fois le code des secteurs de démarrage et le code des fichiers ;

4) virus invisibles ou les virus STEALTH falsifient les informations lues sur le disque afin que le programme destiné à ces informations reçoive des données incorrectes. Cette technologie, parfois appelée technologie Stealth, peut être utilisée à la fois dans les virus BOOT et les virus de fichiers ;

5) les rétrovirus infecter les programmes antivirus, essayer de les détruire ou de les rendre inaptes ;

6) virus de vers la fourniture petits messages e-mail, le soi-disant en-tête, qui est essentiellement l'adresse Web de l'emplacement du virus lui-même. En essayant de lire un tel message, le virus commence à lire son "corps" via le réseau Internet mondial et, après le téléchargement, commence une action destructrice. Très dangereux, car il est très difficile de les détecter, car le fichier infecté ne contient pas réellement le code du virus.

Si vous ne prenez pas de mesures de protection contre les virus informatiques, les conséquences d'une infection peuvent être très graves. Dans un certain nombre de pays, le droit pénal prévoit la responsabilité pour les délits informatiques, y compris l'introduction de virus. Des outils généraux et logiciels sont utilisés pour protéger les informations contre les virus.

Les remèdes courants pour aider à prévenir l'infection par le virus et ses effets dévastateurs comprennent :

sauvegarde des informations (création de copies de fichiers et de zones système de disques durs) ;

refus d'utiliser des programmes aléatoires et inconnus. Le plus souvent, les virus sont distribués avec les programmes informatiques ;

restriction d'accès à l'information, en particulier la protection physique d'une disquette lors de la copie de fichiers à partir de celle-ci.

Divers programmes antivirus (antivirus) sont classés comme logiciels de protection.

antivirus est un programme qui détecte et neutralise les virus informatiques. Il convient de noter que les virus dans leur développement sont en avance sur les programmes antivirus, par conséquent, même dans le cas d'une utilisation régulière d'antivirus, il n'y a pas de garantie de sécurité à 100 %. Les programmes antivirus ne peuvent détecter et détruire que les virus connus ; lorsqu'un nouveau virus informatique apparaît, il n'y a aucune protection contre lui jusqu'à ce que son propre antivirus soit développé pour lui. Cependant, de nombreux packages antivirus modernes incluent un module logiciel spécial appelé analyseur heuristique, qui est capable d'examiner le contenu des fichiers pour détecter la présence de code caractéristique des virus informatiques. Cela permet de détecter et d'avertir en temps opportun du danger d'infection par un nouveau virus.

Il existe les types de programmes antivirus suivants :

1)programmes de détection: conçu pour trouver les fichiers infectés par l'un des virus connus. Certains programmes de détection peuvent également traiter les fichiers contre les virus ou détruire les fichiers infectés. Il existe des détecteurs spécialisés, c'est-à-dire conçus pour traiter un virus et polyphages, qui peut combattre de nombreux virus ;

2) programmes de médecin: conçu pour désinfecter les disques et programmes infectés. Le traitement du programme consiste à retirer le corps du virus du programme infecté. Ils peuvent aussi être à la fois polyphages et spécialisés ;

3) programmes d'audit: conçu pour détecter l'infection virale des fichiers, ainsi que pour trouver les fichiers corrompus. Ces programmes stockent des données sur l'état des zones programme et système des disques dans un état normal (avant l'infection) et comparent ces données pendant le fonctionnement de l'ordinateur. Si les données ne correspondent pas, un message s'affiche sur la possibilité d'infection ;

4) médecins légistes: conçu pour détecter les changements dans les fichiers et les zones système des disques et, en cas de changement, les ramener à leur état initial.

5) programmes de filtrage: conçu pour intercepter les appels vers système opérateur, qui sont utilisés par les virus pour la reproduction et en informent l'utilisateur. L'utilisateur peut activer ou désactiver l'opération correspondante. Ces programmes sont résidents, c'est-à-dire qu'ils résident dans la RAM de l'ordinateur.

6) programmes de vaccination: utilisé pour traiter les fichiers et les secteurs de démarrage afin d'empêcher l'infection par des virus connus (cette méthode a été utilisée de plus en plus récemment).

Il convient de noter que le choix d'un "meilleur" antivirus est une décision extrêmement erronée. Il est recommandé d'utiliser plusieurs packages antivirus différents en même temps. Lors du choix d'un programme antivirus, vous devez faire attention à un paramètre tel que le nombre de signatures de reconnaissance (une séquence de caractères garantissant la reconnaissance d'un virus). Le deuxième paramètre est la présence d'un analyseur heuristique de virus inconnus, sa présence est très utile, mais il ralentit considérablement le programme.

question test

Qu'est-ce qu'un virus informatique ?

Comment un virus infecte-t-il un ordinateur ?

Comment fonctionnent les virus informatiques ?

Quelles sources d'infection virale informatique connaissez-vous ?

Quels signes peuvent être utilisés pour détecter le fait d'une infection par un virus informatique ?

Quels types de virus connaissez-vous ? Quelles actions destructrices mènent-ils ?

Quelles sont les mesures prises pour prévenir l'infection par un virus informatique ?

Qu'est-ce qu'un antivirus ? Quels types d'antivirus connaissez-vous ?

Qu'est-ce qu'un analyseur heuristique ? Quelles fonctions remplit-il ?